Les ordinateurs quantiques vont-ils perturber les infrastructures critiques ?

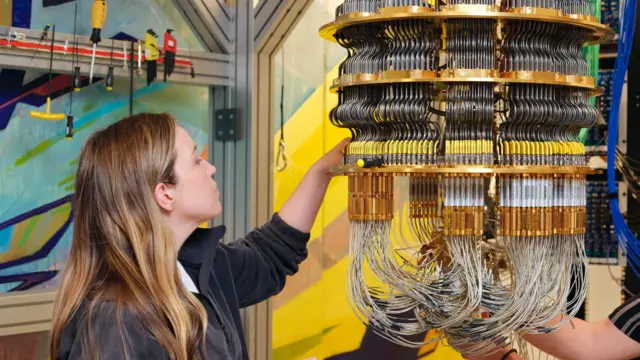

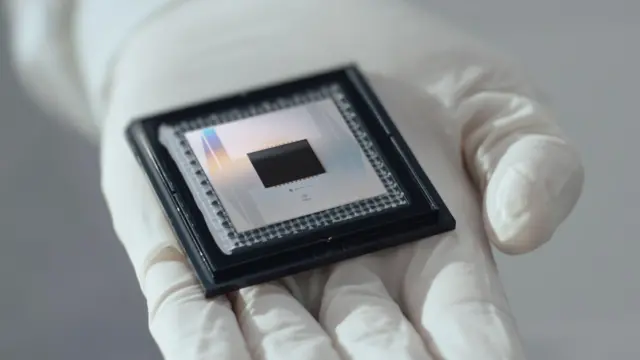

Crédit photo, Google

- Author, Joe Fay

- Role, Technology Reporter

- Temps de lecture: 6 min

Il y a vingt-cinq ans, les programmeurs informatiques se sont précipités pour corriger le bug de l'an 2000, craignant qu'il ne provoque l'effondrement des systèmes bancaires et la chute d'avions.

Au grand soulagement de tous, l'impact s'est avéré minime.

Aujourd'hui, certains craignent qu'une nouvelle menace critique pèse sur les infrastructures numériques mondiales. Mais cette fois, nous ne pouvons pas prédire exactement quand cette théorie deviendra réalité, et l'omniprésence des technologies numériques rend la résolution du problème encore plus compliquée.

C'est parce que l'arrivée de l'informatique quantique signifie que de nombreux algorithmes de chiffrement qui sous-tendent et sécurisent notre monde hyperconnecté seront trivialement faciles à déchiffrer.

L'informatique quantique est radicalement différente de l'informatique « classique » utilisée aujourd'hui. Au lieu de traiter des bits binaires qui existent dans l'un des deux états – un ou zéro, allumé ou éteint – l'informatique quantique utilise des qubits, qui peuvent exister dans plusieurs états, ou superpositions.

« La raison pour laquelle cette technologie est si puissante, c'est qu'elle permet d'effectuer simultanément tous ces calculs possibles », explique le professeur Nishanth Sastry, directeur de recherche en informatique à l'université de Surrey. Cela signifie qu'elle est « beaucoup plus efficace et beaucoup plus puissante ».

Cela signifie que les systèmes quantiques offrent la possibilité de résoudre des problèmes clés qui dépassent les ordinateurs classiques, dans des domaines tels que la recherche médicale et la science des matériaux, ou de résoudre des problèmes mathématiques particulièrement complexes.

End of A lire aussi sur BBC Afrique :

Le problème est que certains de ces mêmes problèmes mathématiques sous-tendent les algorithmes de cryptage qui contribuent à garantir la confiance, la confidentialité et la protection de la vie privée sur les réseaux informatiques d'aujourd'hui.

Des informations vérifiées à portée de main

Cliquez ici et abonnez-vous !

Fin de Promotion WhatsApp

Il faudrait des milliers, voire des millions d'années aux ordinateurs actuels pour déchiffrer les normes de chiffrement actuelles, comme RSA. Un ordinateur quantique suffisamment puissant pourrait théoriquement faire le travail en quelques minutes.

Cela a des répercussions sur tout, des paiements électroniques au commerce électronique en passant par les communications par satellite. « Tout ce qui est protégé par un élément vulnérable devient une cible facile pour les personnes ayant accès à des ordinateurs quantiques », explique Jon France, responsable de la sécurité informatique au sein de l'organisation de cybersécurité à but non lucratif ISC2.

On estime que les ordinateurs quantiques capables de briser le cryptage asymétrique ne verront le jour que dans des années.

Mais des progrès sont réalisés.

En décembre, Google a déclaré que sa nouvelle puce quantique intègre des « avancées » clés et « ouvre la voie à un ordinateur quantique utile et à grande échelle ».

Selon certaines estimations, un dispositif quantique capable de briser le cryptage actuel nécessiterait 10 000 qubits, tandis que d'autres estiment qu'il en faudrait des millions. Les systèmes actuels en comptent tout au plus quelques centaines.

Mais les entreprises et les gouvernements sont aujourd'hui confrontés à un problème : les attaquants pourraient récolter des informations cryptées et les décrypter ultérieurement lorsqu'ils auraient accès à des appareils suffisamment puissants.

Crédit photo, Google

Greg Wetmore, vice-président du développement logiciel chez l'entreprise de sécurité Entrust, affirme que si de tels appareils devaient émerger au cours de la prochaine décennie, les leaders technologiques devraient se demander : « Quelles données de votre organisation sont précieuses pendant cette période ? »

Il peut s'agir d'informations de sécurité nationale, de données personnelles, de plans stratégiques, de propriété intellectuelle et de secrets – pensez à la formule « secrète » d'une entreprise de boissons gazeuses ou à l'équilibre précis des herbes et des épices dans une recette de restauration rapide.

M. France ajoute que si l'informatique quantique se généralise, la menace devient plus immédiate avec le cryptage qui protège nos transactions bancaires quotidiennes, par exemple, potentiellement trivial à casser.

La bonne nouvelle est que les chercheurs et l'industrie technologique travaillent sur des solutions au problème. En août, le National Institute of Standards and Technology (NITS) aux États-Unis a publié trois normes de chiffrement post-quantique.

L'agence a déclaré que ces algorithmes permettraient de « sécuriser une large gamme d'informations électroniques, des messages électroniques confidentiels aux transactions de commerce électronique qui propulsent l'économie moderne ». Elle encourage les administrateurs de systèmes informatiques à adopter les nouvelles normes dès que possible et a déclaré que 18 autres algorithmes sont en cours d'évaluation en tant que normes de secours.

Crédit photo, Getty Images

Le problème est que cela implique un processus de mise à niveau massif touchant pratiquement toute notre infrastructure technologique.

« Si l'on considère le nombre d'objets dotés d'un chiffrement asymétrique, on peut dire qu'il s'agit de milliards d'objets. Nous sommes confrontés à un problème de changement de très grande ampleur », explique M. France.

Certaines infrastructures numériques seront relativement faciles à mettre à niveau. Votre navigateur, par exemple, recevra simplement une mise à jour de la part du fournisseur, explique M. France. « Le véritable défi réside dans les appareils discrets et l'Internet des objets (IOT) », poursuit-il.

Ces codes peuvent être difficiles à localiser et géographiquement inaccessibles. Certains équipements (par exemple les anciens appareils des infrastructures nationales essentielles comme les réseaux d'eau) pourraient ne pas être assez puissants pour gérer les nouvelles normes de chiffrement.

M. Wetmore affirme que l'industrie a déjà réussi à gérer des transitions de chiffrement dans le passé, mais « c'est la discontinuité plus marquée qui rend cette menace plus sérieuse ».

L'entreprise s'efforce donc d'aider ses clients à développer une « crypto-agilité » en définissant dès maintenant des politiques et en utilisant l'automatisation pour identifier et gérer leurs actifs cryptographiques. « C'est le secret pour que cette transition soit ordonnée et non chaotique. »

Et le défi s'étend à l'espace. Le professeur Sastry explique que de nombreux satellites, tels que le réseau Starlink, devraient être relativement faciles à mettre à niveau, même si cela implique de déconnecter brièvement un appareil individuel.

« À tout moment, en particulier avec les satellites LEO (low earth orbit), vous avez 10 à 20 satellites au-dessus de votre tête », explique le professeur Sastry. « Si l'un d'entre eux n'est pas en mesure de vous servir, alors qu'en est-il ? Il y en a neuf autres qui peuvent vous servir ».

Les satellites de « télédétection », qui comprennent ceux utilisés à des fins géographiques ou de renseignement, posent davantage de problèmes. Ils embarquent beaucoup plus de puissance de calcul et comprennent généralement une sorte de module informatique sécurisé. Une mise à niveau du matériel signifie en fait le remplacement de l'ensemble de l'appareil. Toutefois, selon le professeur Sastry, ce problème se pose moins aujourd'hui grâce à des lancements de satellites plus fréquents et moins coûteux.

Selon François Dupressoir, professeur associé en cryptographie à l'université de Bristol, si l'impact du bogue de l'an 2000 a pu être minime dans les premiers jours de l'année, c'est parce qu'un travail considérable a été effectué pour le corriger avant une date limite connue.

En revanche, ajoute-t-il, il n'est pas possible de prédire quand les systèmes de cryptage actuels deviendront vulnérables.

« Avec la cryptographie, explique M. Dupressoir, si quelqu'un casse votre système, vous ne le saurez qu'une fois qu'il aura obtenu vos données.