Америка и хакерски напад на Колонијал: Како су сајбер-нападачи зауставили нафтовод

Аутор фотографије, Getty Images

- Аутор, Џо Тајди

- Функција, Новинар из области сајбер безбедности

Истражитељи у највећем америчком нафтоводу раде на опоравку од разорног сајбер-напада који је прекинуо довод нафте.

Хакерски напад на Колонијал пајплајн сматра се једним од највећих напада на неку кључну националну инфраструктуру у историји.

Овим нафтоводом пребацује се скоро половина нафтних залиха на Источној обали и очекује се да ће цене на бензинским пумпама скочити ако несташица потраје.

Како нафтовод може да буде хакован?

Прво што многима падне на памет кад помисле на нафтну индустрију су цевоводи, пумпе и масна црна течност.

У стварности, тип савремене операције какву води Колонијал пајплајн изузетно је дигитализован.

За надзор и контролу протока дизела, бензина и млазног горива дуж стотинама километара цевовода користе се сензори притиска, термостати, вентили и пумпе.

Колонијал чак има технолошки изузетно напредног робота званог „паметно прасе" (опрема за инспекцију нафтовода), који јури кроз његове цевоводе у потрази за било каквим аномалијама.

Аутор фотографије, Colonial Pipeline

Сва ова оперативна технологија повезана је са централним системом.

И као што објашњавају сајбер стручњаци попут Џона Николса из Чекпоинта, гдегод постоји повезаност, постоји и ризик од сајбер-напада.

„Све уређаје који се користе за управљање савременим нафтоводом контролишу компјутери, а не управљају њима физички људи", каже он.

„Ако су повезани на интерну мрежу организације а она постане мета сајбер-напада, онда је и сам нафтовод угрожен."

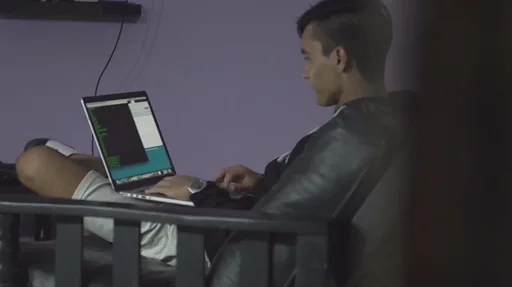

Како су хакери упали?

Директни напади на оперативну технологију су ретки зато што су ови системи обично боље заштићени, кажу стручњаци.

Због тога је вероватније да су хакери успели да остваре приступ компјутерском систему Колонијала преко административне стране ове компаније.

„Неки од највећих напада које смо до сада видели започели су мејлом", каже Николс.

„Можда је неки запослени био преварен да преузме некакав малвер, на пример.

„У скорије време имали смо и пример да хакери упадну тако што искористе слабости или компромитују софтвер треће стране.

„Хакери ће искористити сваку прилику да се некако увуку у мрежу."

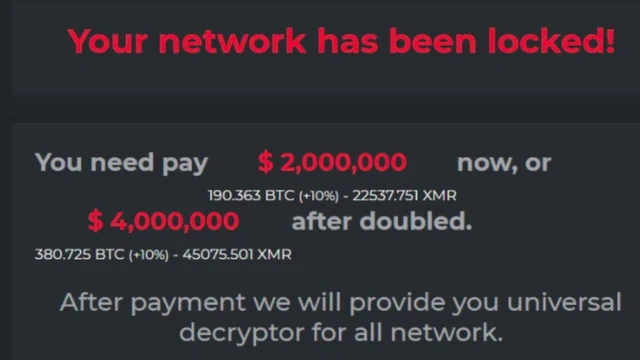

Хакери су могли да буду унутар Колонијалове ИТ мреже недељама или чак месецима пре него што су покренули напад уцењивачким софтвером („ренсомвер").

У прошлости, криминалци би изазвали хаос након што пронађу начин да упадну у софтверске програме задужене за оперативну технологију.

У фебруару је један хакер успео да упадне у водоводни систем града Флориде и покушао у њега да убаци „опасну" количину хемијског средства.

Један радник је на екрану видео да се то дешава и сасекао напад у корену.

На сличан начин хакери у Украјини су у зиму 2015/16. успели да дођу до дигиталних прекидача у једној електрани и доведу до нестанка струје који су осетили стотине хиљада људи.

Како ово може да се спречи?

Најпростији начин да се заштити оперативна технологија је да она буде офлајн, без икакве везе са интернетом.

Али ово постаје све теже за компаније, јер се оне све више ослањају на повезане уређаје како би увећали ефикасност.

„Традиционално су организације имале нешто познато као 'ваздушни зид'", каже стручњак за сајбер-безбедност Кевин Бомонт.

Аутор фотографије, Colonial Pipeline Company

„Оне би се осигурале да кључни системи функционишу на одвојеним мрежама које нису повезане са ИТ-јем који иде ка споља."

„Међутим, природа света који се мења сада значи да више ствари зависи од умрежености."

Ко су хакери?

ФБИ је потврдио да је за напад одговорна Дарксајд, релативно нова али продуктивна банда која се служи „ренсомвером" и за коју се сматра да потиче из Русије.

Необично је за криминалне банде да нападају „кључну националну инфраструктуру" - али струњаци као што су Енди Нортон, из сајбер-одбрамбене групе Армис, каже да то постаје све већи проблем.

„Оно што виђамо сада је да 'ренсомвер' банде сазревају", каже он.

„Гдегод на интернету постоји јавна служба од кључног значаја, већа је шанса да ће морати да плати откупнину."

Да све буде занимљивије, група је ја њеној страници на даркенту објавила нешто налик извињењу за хакерску акцију.

Иако нису директно поменули Колонијал, позвали су се на „данашње вести" рекавши:

„Наш циљ је да зарадимо новац, а не да створимо проблеме за друштво."

„Од данас ћемо увести модерацију и провераваћемо сваку компанију коју наши партнери желе да енкриптују како бисмо у будућности избегли друштвене последице."

Као и многе „ренсомвер" групе, Дарксајд води придружени програм омогућујући „партнерима" да користе његов малвер за нападе на мете, у замену за проценат од зараде од откупнине.

Дарксајд је претходно најавио да ће почети да поклони део изнуђеног новца добротворним организацијама.

Како кључне службе могу бити заштићене?

Стручњаци су одавно забринути због могућности да кључна национална инфраструктура буде хакована.

Прошлог месеца је глобална коалиција стручњака Оперативна група за ренсомвер то прогласила „ризиком по националну безбедност".

Група каже да владе морају да предузму хитне мере како би спречиле исплату откупа у тајности.

Она жели и да изврши притисак на земље као што су Русија, Иран и Северна Кореја, које се редовно оптужују да пружају уточиште „ренсомвер" групама.

Али Нортон каже и да организације морају да преузму одговорност.

„На организацијама је да примене онај тип сајбер-безбедности који је одговарајући и пропорционалан, а постоји консензус да је неопходан строжи наступ регулатора како би се све то применило", каже он.