چطور یک حمله ساده به سیمکارت به سرقت کامل اطلاعات میرسد؟

- نویسنده, جو تایدی

- شغل, خبرنگار حوزه سایبری، سرویس جهانی بیبیسی

- زمان مطالعه: ۶ دقیقه

نشت اطلاعات آنقدر رایج شده که گاهی نمیدانیم وقتی برای خودمان اتفاق میافتد باید چه واکنشی نشان دهیم.

میتوان بیتفاوت از کنار آن گذشت، اما ممکن است خطری جدی در کمین باشد.

وقتی کسی قربانی نشت دادهها میشود، احتمال هدف قرار گرفتن او از سوی مجرمان و کلاهبرداران افزایش مییابد.

«سو شور» برای بیبیسی تعریف کرد که چگونه کلاهبرداران به او حمله کردند، و ما نیز دریافتیم که اطلاعاتش پیشتر در فضای مجازی درز کرده بود.

سو قربانی حملهای شد که به آن «سیم سواپ» میگویند. در این روش کلاهبرداران اپراتور تلفن همراه را متقاعد میکنند صاحب واقعی خط هستند تا یک سیمکارت جدید صادر شود.

آنها از این روش برای در اختیار گرفتن تقریبا همه حسابهای آنلاین او از طریق تلفنش استفاده کردند. او میگوید این تجربه «وحشتناک» بود.

او گفت: «کلاهبرداران حساب جیمیل مرا در اختیار گرفتند و بعد از آن که نتوانستند از آزمونهای امنیتی بانک عبور کنند، دسترسی مرا هم به حسابهای بانکیام قطع کردند.»

سو همچنین با یک کارت اعتباری مواجه شد که به نام او باز شده بود و مجرمان بیش از ۳۰۰۰ پوند با آن خرید کرده بودند.

گزیدهای از مهمترین خبرها، گزارشهای میدانی و گفتوگوهای اختصاصی را هر هفته در ایمیل خود دریافت کنید.

اینجا مشترک شوید

پایان % title %

او مجبور شد چندین بار به شعب بانک و ارائهدهنده تلفن همراه خود مراجعه کند تا حسابهایش را پس بگیرد.

و دزدان هنوز کارشان تمام نشده بود.

او گفت: «بعد از اینکه وارد واتساپم شدند، کار بسیار شرورانهای انجام دادند. برای گروههای اسبسواری که در آنها عضو هستم پیام فرستادند و هشدار دادند که افرادی در راهاند که قرار است اسبها را چاقو بزنند.»

ما با استفاده از ابزارهای آنلاینی مثل haveibeenpwned.com و کانستلا اینتلیجنس پایگاههای داده هکرها را جستوجو کردیم تا ببینیم آیا اطلاعات سو پیشتر افشا شده بود یا نه.

شماره تلفن، نشانی ایمیل، تاریخ تولد و نشانی محل سکونت او، همگی در افشای اطلاعات سایت پدیپاور در سال ۲۰۱۰ و ابزار تایید ایمیل verifications.io در سال ۲۰۱۹ در معرض دید قرار گرفته بود. مجموعههای دیگری از دادههای هکشده نیز شامل اطلاعات او بودند.

هانا باومگَارتنر از شرکت امنیت سایبری سایلوبریکر میگوید مهاجمان احتمالا از دادههای شخصی منتشرشده در افشاهای قبلی برای اجرای حمله سیمسواپ استفاده کردهاند.

او گفت: «وقتی آنها به شماره تلفن سو دسترسی پیدا کردند، توانستند هر کدی را که برای تایید هویت او در جیمیل ارسال میشد دریافت کنند.»

هک شدن نتفلیکس

اما کلاهبرداران همیشه دنبال پولهای کلان نیستند.

فرن از برزیل به بیبیسی گفت که متوجه شده فردی در حساب نتفلیکس او ثبتنام کرده و اشتراک ماهانهاش را افزایش داده است.

او گفت: «۹/۹۰ دلار از کارت بانکی من برداشت شد، در حالی که من چنین خریدی نکرده بودم.»

«بلافاصله با خانوادهام تماس گرفتم تا ببینم کسی پروفایل جدیدی به حساب مشترکمان اضافه کرده یا نه، اما همه گفتند نه.»

فرن قربانی یک کلاهبرداری رایج شد: فردی ناشناس حساب نتفلیکس او را برای استفاده مجانی به کنترل خود درآورده بود.

مشخص نیست آنها دقیقاً چطور وارد حساب او شدند؛ و از آنجا که دنیای جرایم سایبری پیچیده و مبهم است، به سختی میتوان تشخیص داد آیا یک نشت اطلاعات مشخص مستقیما باعث این کلاهبرداری شده یا نه.

اما ما دریافتیم نشانی ایمیل فرن حداقل در چهار افشای داده بین سالهای ۲۰۲۰ تا ۲۰۲۴ لو رفته است.

رمزی که او برای حساب نتفلیکس استفاده کرده بود در پایگاههای عمومی رمزهای افشا شده نیست، اما ممکن است در پایگاههای دیگری وجود داشته باشد.

آلون گال، همبنیانگذار شرکت امنیت سایبری هادسون راک، گفت: «بازار پررونقی برای حسابهای هکشده نتفلیکس، دیزنی و اسپاتیفای وجود دارد. این کار یک نقطه ورود ساده و کمهزینه برای فعالیتهای مجرمانه آنلاین است که یک نشت اطلاعات در یک شرکت را به سوءاستفادهای گسترده و مداوم تبدیل میکند.»

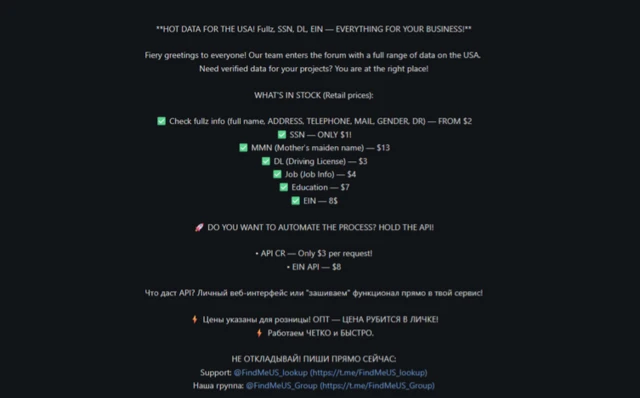

منبع تصویر، Hudson Rock

کلاهبرداران اغلب اطلاعات خصوصی سرقتشده را با اطلاعات عمومی ترکیب میکنند.

«لیا» که نخواست نام واقعیاش را بگوید کسبوکاری کوچک دارد و از تبلیغات فیسبوک استفاده میکند. او اخیرا هدف یک کلاهبرداری درازمدت قرار گرفت که ظاهرا منشأ آن ویتنام بود.

او گفت: «یک ایمیل فیشینگ از آدرسی دریافت کردم که به نظر متعلق به فیسبوک بود و گفته بود قرار است پولی به من بازگردانده شود. روی لینک کلیک کردم و جزئیاتم را در صفحه جعلی متا وارد کردم و حتی با وجود تایید هویت دو مرحلهای کلاهبرداران توانستند حساب تجاری مرا تصاحب کنند.»

«سپس به نام من ویدیوهای سوءاستفاده جنسی از کودکان منتشر کردند که باعث شد مسدود شوم. حتی از استفاده از مسنجر برای شکایت به متا هم محروم شدم.»

در سه روزی که طول کشید لیا دوباره به حساب تجاریاش دسترسی پیدا کند، کلاهبرداران صدها پوند تبلیغ منتشر کردند که هزینهاش از حساب او پرداخت میشد. او در نهایت پولش را پس گرفت.

آلبِرتو کاسارس از شرکت کانستلا اینتلیجنس، پایگاههای داده هکرها را جستوجو کرد و دریافت که آدرس ایمیل لیا و سایر اطلاعات او در دو رخنه اطلاعاتی در سال ۲۰۲۰ و امسال درز کرده است.

او گفت: «به نظر میرسد مهاجمان با یک تکنیک رایج، ایمیل خصوصی و سرقتشده لیا را با شماره تجاری ثبتشده عمومی او پیوند دادهاند تا یک حمله فیشینگ هدفمند علیه حساب ایمیلش انجام دهند.»

او گفت ممکن است این کار را خودشان انجام داده باشند یا با پرداخت پول به یک دلال داده، فهرستی از چندین هدف بالقوه تهیه کرده باشند.

نشت عظیم داده

نشتهای گسترده داده در سراسر جهان در حال دامن زدن به کلاهبرداریها و هکهای ثانویه است و فقط در سال ۲۰۲۵ چندین حمله بزرگ رخ داده است.

- ۶/۵ میلیون نفر پس از هک شدن شرکت «کو-آپ» در ماه آوریل دادههای خود را از دست دادند.

- «مارکس اند اسپنسر» نیز تقریبا همزمان هک شد، میلیونها نفر تحت تاثیر قرار گرفتند، هرچند این شرکت هنوز تعداد را اعلام نکرده است.

- «هرودز» اطلاعات ۴۰۰ هزار مشتری فروشگاه لوکس خود را از دست داد.

- ۵/۷ میلیون مسافر در هک خطوط هوایی «کانتاس» تحت تاثیر قرار گرفتند.

بر اساس گزارش «رصدخانه نشت دادهها» در شرکت پروتونمیل، از ابتدای سال ۲۰۲۵، تعداد ۷۹۴ رخنه اطلاعاتی تایید شده از منابع قابل شناسایی کشف شده و بیش از ۳۰۰ میلیون رکورد فردی افشا شده است.

ایمون مگوایر از این شرکت گفت: «مجرمان برای دادههای سرقتشده پول خوبی میپردازند چون این دادهها بهشکل پیوسته از طریق کلاهبرداری، باجخواهی و حملات سایبری سودآوری دارند.»

منبع تصویر، Palo Alto Networks

به جز الزام به اطلاعرسانی به مشتریان و نهادهای ناظر درباره نشتهای اطلاعاتی، هیچ مقررات صریح و الزامآوری وجود ندارد که تعیین کند شرکتها باید برای قربانیان چه کار کنند.

برای مثال ارائه رایگان خدمات پایش اعتبار مالی زمانی رایج بود.

سال گذشته تیکتمستر که رخنه اطلاعاتی در آن، ۵۰۰ میلیون نفر را تحت تاثیر قرار داد این خدمات را برای بخشی از کاربران ارائه داد.

اما امسال شرکتهای کمتری این کار را انجام میدهند. برای نمونه، مارکس اند اسپنسر و کانتاس این خدمات را به مشتریان ارائه نکردهاند.

کو-آپ تصمیم گرفت به قربانیان کوپن ۱۰ پوندی بدهد، به شرطی که ۴۰ پوند در فروشگاههایش خرید کنند.

برخی مردم سعی میکنند از طریق دادگاهها غرامت بگیرند و روند شکایتهای گروهی رو به افزایش است، هرچند بردن چنین پروندههایی دشوار است، چون اثبات اینکه هر فرد چطور متاثر شده سخت است.

اما برخی پروندهها موفق بودهاند.

شرکت تیموبایل پرداخت غرامت به مشتریان قربانی هک بزرگ سال ۲۰۲۱ را که ۷۶ میلیون نفر را تحت تاثیر قرار داد، آغاز کرده است.

این شرکت با پرداخت ۳۵۰ میلیون دلار موافقت کرد و طبق گزارشها، مبلغی بین ۵۰ تا ۳۰۰ دلار به هر فرد اختصاص یافته است.